CobaltStrike流量分析

前渗透 反连服务器阶段

主要在于突破防火墙、EDR等使反向shell执行或注入进程中

特征

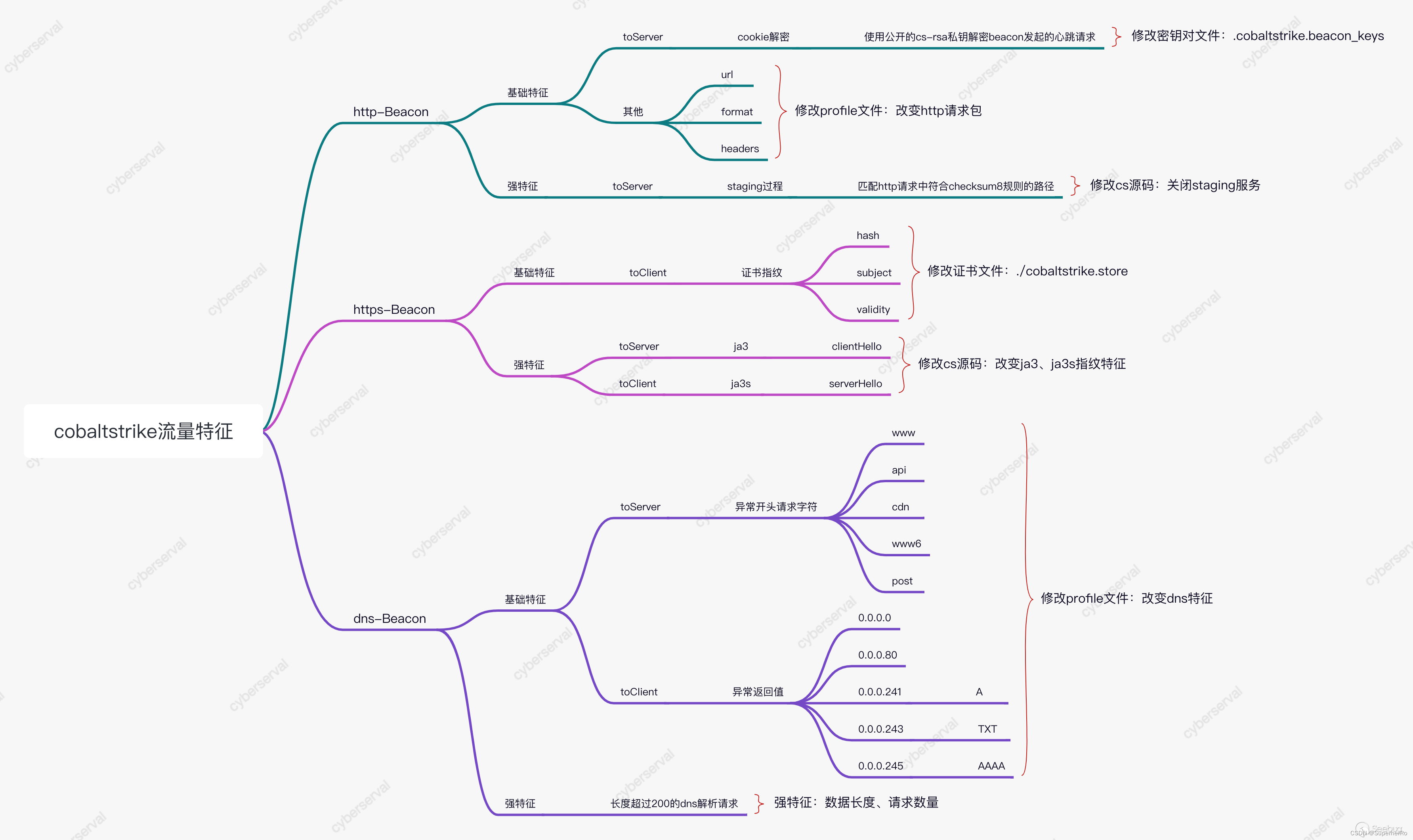

HTTP/HTTPS请求路径可能包含短路径(如/a或/pixel),路径字符符合Checksum8算法(例如路径字符ASCII码之和模256等于92)

请求头中可能包含固定User-Agent(如默认的Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36)

若使用HTTPS,可能使用自签名证书,或证书信息异常(如组织名称与域名不匹配)

默认每分钟发送一次心跳包,数据包大小固定(如172字节),包含Base64编码的元数据(如Cookie字段),数据包内容通过AES加密或自定义XOR加密,无法直接解码明文。

后渗透 内网渗透阶段

通过已控主机对于内网横向移动,获取更多更大的内网权限

特征

横向移动

- PsExec/WMI远程执行:通过Beacon下发命令创建新会话,产生

svchost.exe或wmiprvse.exe的异常子进程。 - Pass the Hash:利用窃取的NTLM哈希进行SMB横向认证,触发Windows事件ID 4624(登录类型3)。

- 利用漏洞传播:如MS17-010(永恒之蓝)、CVE-2020-0796(SMBGhost)。

- **工具执行命令:**注入Mimikatz到

lsass.exe进程提取凭据,或通过PowerShell执行内网扫描(如Invoke-ARPScan)

敏感进程访问(如非系统进程访问lsass.exe)

告警计划任务或服务的异常创建(名称伪装为WindowsUpdate等)

协议流量

- 内网SMB流量激增(如大量445端口连接尝试)。

- ICMP隧道或DNS隐蔽信道(如长域名查询请求)。

- 通过HTTP POST上传敏感文件(如压缩后的

credentials.zip),请求体包含加密数据块。

监控内网主机对多台机器的SMB/WMI连接请求(横向爆破行为)。

识别异常ICMP/DNS流量(如大尺寸ICMP包或高频DNS查询)。

日志痕迹

- 创建计划任务(如

schtasks /create /tn "Update" /tr "恶意命令")。 - 注册表自启动项(

HKLM\Software\Microsoft\Windows\CurrentVersion\Run)。 - 清除日志(

clearev命令删除Windows事件日志)。 - 删除临时文件(如释放的Payload或Mimikatz组件)。

Windows安全日志中的“登录类型3”事件(哈希传递)和PsExec服务安装事件(ID 7045)。